どのように対策を実行するべき?

実行の手順

実行の手順概要は以下になります。

-

- セキュリティ対策実行運営委員会を作ろう

- ルール(セキュリティポリシー)を策定しよう

- ルールを実行するための計画を立てよう

- ルールが実行されているかチェックしよう

- チェックの結果を反省し、次に生かそう

- セキュリティ対策実行運営委員会を作ろう

社内の情報漏洩対策、個人情報保護法対策をはじめとするセキュリティ対策の運営や企画を行う組織を作ることがまずセキュリティ対策の第一歩になります。

- 情報セキュリティポリシーを策定しよう

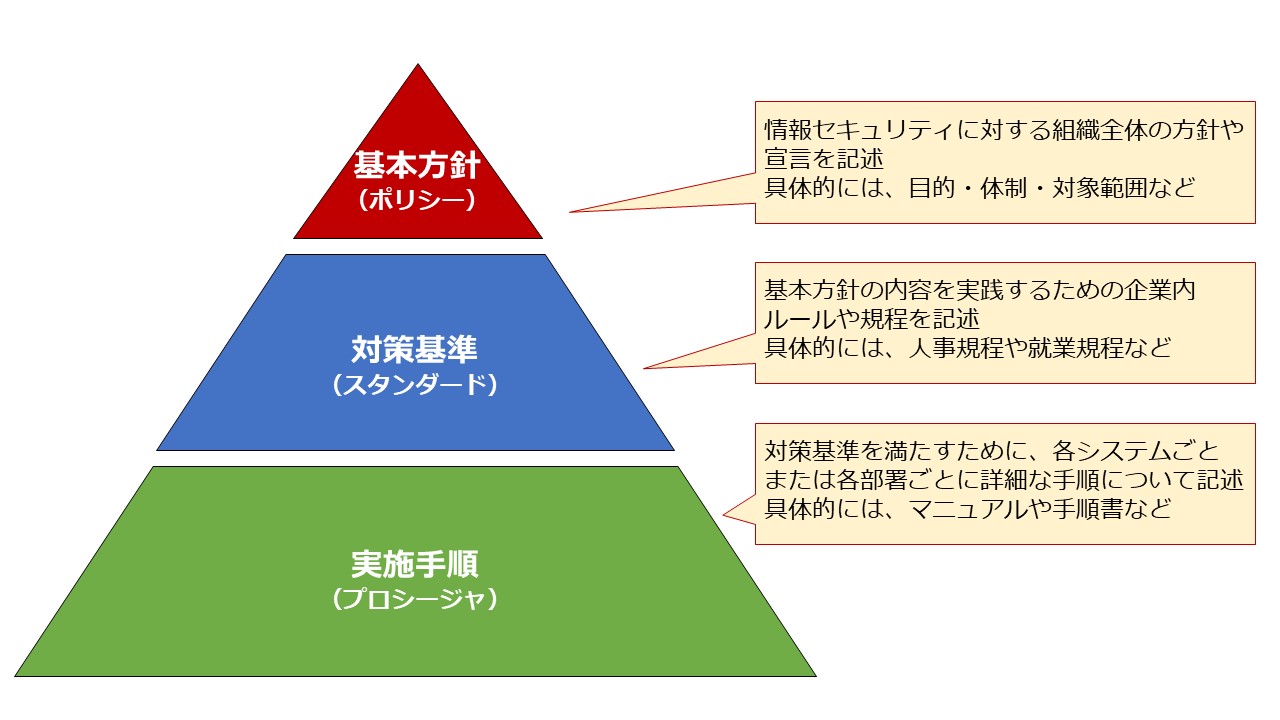

情報セキュリティポリシーとは、情報を漏えいや破損破壊から守るために、それらの取り扱い方法や対策の方針を決定して規約としてまとめたものになります。

そのポリシーを中心にセキュリティ対策の具体的な方法が検討され、実行されていくことになります。

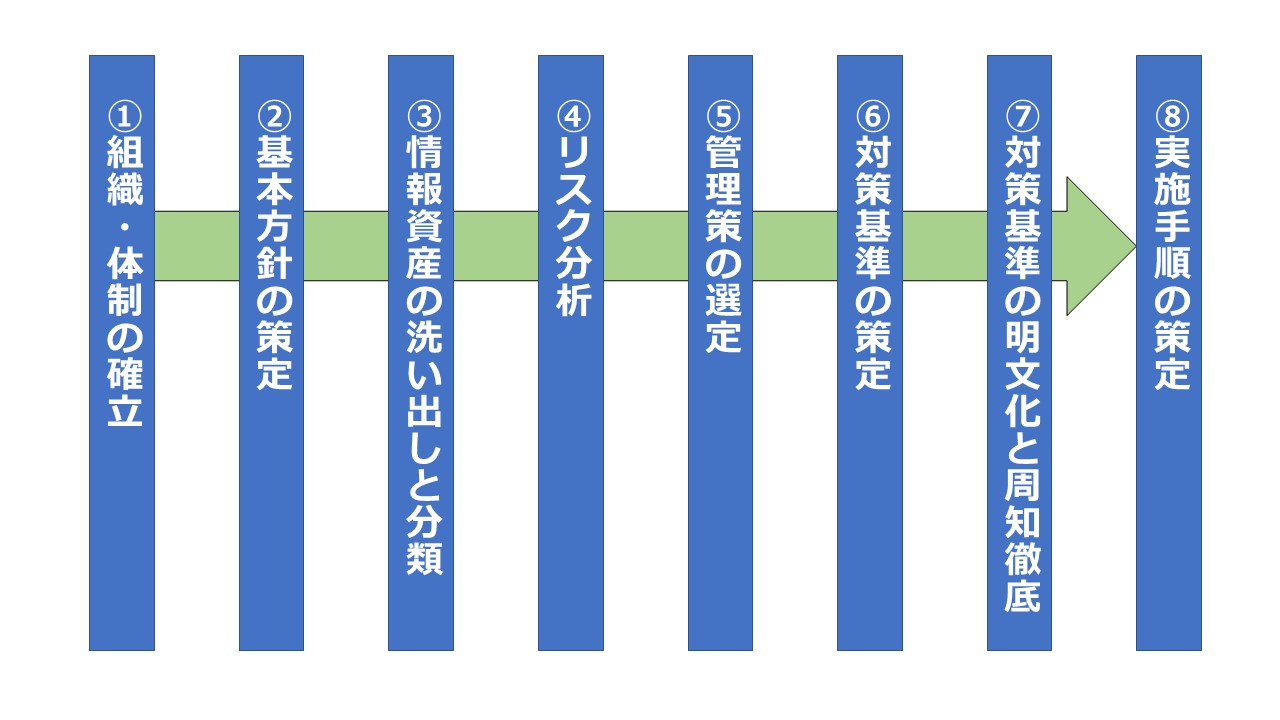

なお、情報処理推進機構(IPA)では情報セキュリティポリシー策定の流れについて、同ページ内下図『情報セキュリティポリシー策定』のように定めています。 - 情報セキュリティポリシーを実行するための計画を立てよう

情報セキュリティポリシーを実行するための手法を検討したうえで導入計画をします。一度に完璧なセキュリティ対策を目指すことは費用面や対策期間、対応をする社内のリソースなどを考えるととても難しいことです。

着実に対策を進めるためにも、まずはできるところから計画を立てて対策を始めるようにしましょう。

できるところから少しずつ対策を進めていけば、後に個人情報保護法などの法律の整備が進んだり技術が進歩したりなどといった 環境の変化が起きても臨機応変に対応することが可能です。 - 情報セキュリティポリシーを実際に運用し、それらが遵守されているかをチェックしよう

計画が立ったら社内に計画内容の周知を行い、実際に情報セキュリティポリシーを運用していきます。

そして実際に運用が始まってからは、情報セキュリティポリシーが遵守されているかどうかの監査・監督を行うことが重要です。 - チェックの結果を反省し、次に生かそう

手順4における監査・監督の結果、守られていない、あるいは対策や手法に不備があると判断された項目については見直しや改善を行い、再度導入計画をした後に実際に運用してまた監査を行うようにします。

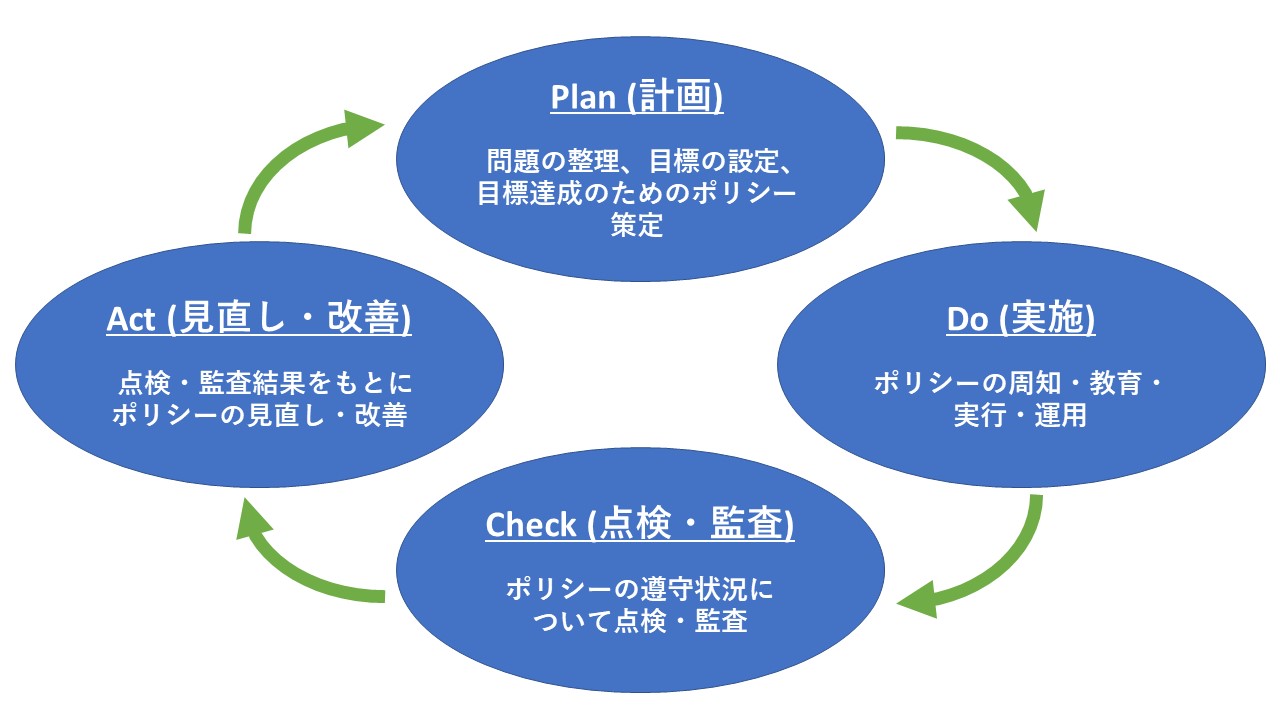

このように、計画・運用・監視・改善のサイクル(PDCAサイクルと呼ばれます)を繰り返して継続していくことが、より適切なセキュリティ対策の実施へと繋がります。

情報セキュリティポリシー策定の流れ

情報セキュリティポリシーの内容

PDCAサイクル